-

Tử vi thứ 4 ngày 27/5/2026 của 12 con giáp: Tý minh mẫn, Dần vạn sự như ý

Tử vi thứ 4 ngày 27/5/2026 của 12 con giáp: Tý minh mẫn, Dần vạn sự như ý -

Từ Hà Nội đến miền Trung, tia cực tím ở mức cực nguy hiểm

Từ Hà Nội đến miền Trung, tia cực tím ở mức cực nguy hiểm -

Bộ Công thương khẳng định thị trường sẵn sàng đón nhận xăng sinh học E10 từ 1/6

Bộ Công thương khẳng định thị trường sẵn sàng đón nhận xăng sinh học E10 từ 1/6 -

Hai sát thủ ngoại quốc đã lên kế hoạch gây án tại TP HCM như thế nào?

Hai sát thủ ngoại quốc đã lên kế hoạch gây án tại TP HCM như thế nào? -

Thực hư chuyện Lý Liên Kiệt lấy tim của võ tăng Thiếu Lâm mới 20 tuổi để kéo dài sự sống

Thực hư chuyện Lý Liên Kiệt lấy tim của võ tăng Thiếu Lâm mới 20 tuổi để kéo dài sự sống -

Tử vi thứ 3 ngày 26/5/2026 của 12 con giáp: Sửu tiền bạc thăng hoa, Tị coi chừng thị phi

Tử vi thứ 3 ngày 26/5/2026 của 12 con giáp: Sửu tiền bạc thăng hoa, Tị coi chừng thị phi -

Bất ngờ tái xuất, HLV Park Hang Seo chính thức dẫn dắt đội bóng Thái Lan

Bất ngờ tái xuất, HLV Park Hang Seo chính thức dẫn dắt đội bóng Thái Lan -

Cộng đồng người Việt tại quận Cam hoang mang chạy đua với thảm họa hóa chất

Cộng đồng người Việt tại quận Cam hoang mang chạy đua với thảm họa hóa chất -

Ông Phạm Nhật Vượng cùng 3 tỉ phú USD lập doanh nghiệp vốn gần 80.000 tỉ đồng, vượt vốn Vingroup

Ông Phạm Nhật Vượng cùng 3 tỉ phú USD lập doanh nghiệp vốn gần 80.000 tỉ đồng, vượt vốn Vingroup -

Vì sao "nữ hoàng nội y" Ngọc Trinh không còn muốn yêu đàn ông nhiều tiền?

Vì sao "nữ hoàng nội y" Ngọc Trinh không còn muốn yêu đàn ông nhiều tiền?

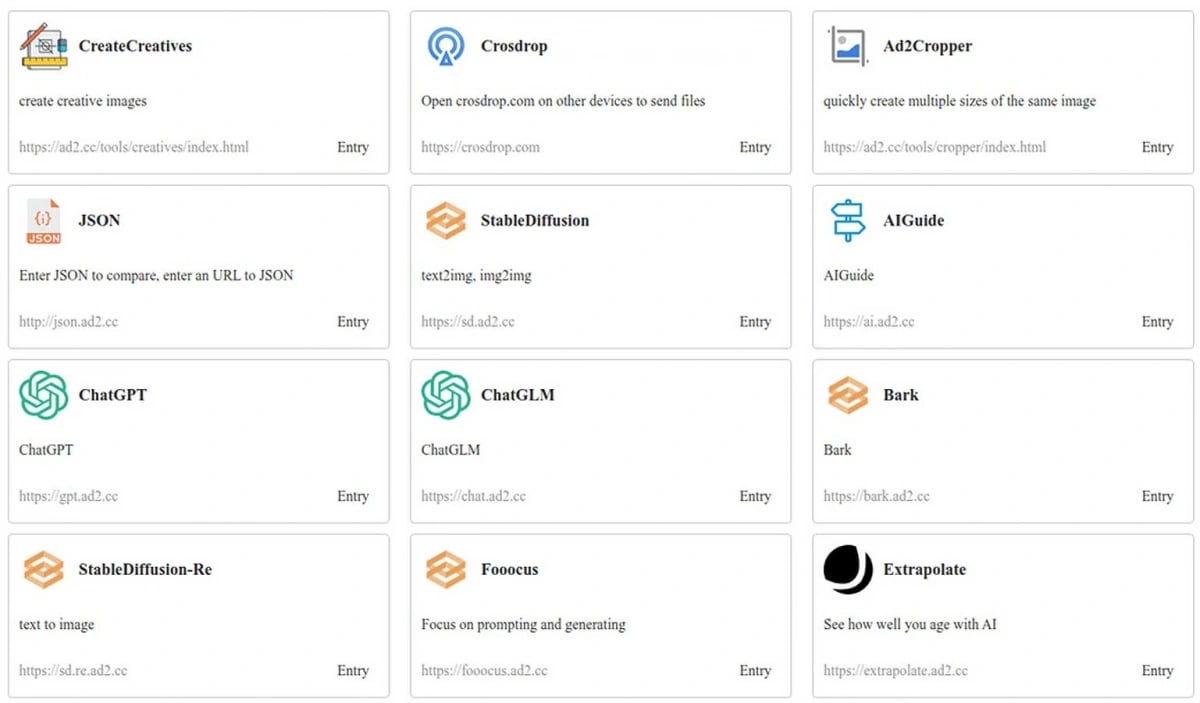

Công nghệ

18/09/2025 08:34224 ứng dụng Android độc hại vừa bị Google cho bay màu

Các ứng dụng Android độc hại này là một phần trong chiến dịch gian lận quảng cáo quy mô lớn mang tên SlopAds, được phát hiện bởi nhóm Satori Threat Intelligence thuộc công ty HUMAN. Theo ghi nhận, các ứng dụng đã được tải xuống hơn 38 triệu lần và sử dụng các kỹ thuật che giấu tinh vi để tránh bị phát hiện bởi Google và các công cụ bảo mật.

Chiến dịch SlopAds đã lan rộng ra toàn cầu, với người dùng từ 228 quốc gia cài đặt các ứng dụng này. Lượng hiển thị quảng cáo cao nhất đến từ Mỹ (30%), tiếp theo là Ấn Độ (10%) và Brazil (7%). Nhóm nghiên cứu đặt tên cho hoạt động này là “SlopAds” do các ứng dụng liên quan có vẻ ngoài giống như sản phẩm hàng loạt, tương tự như “AI slop”, ám chỉ đến bộ sưu tập ứng dụng và dịch vụ theo chủ đề AI được lưu trữ trên máy chủ của kẻ tấn công.

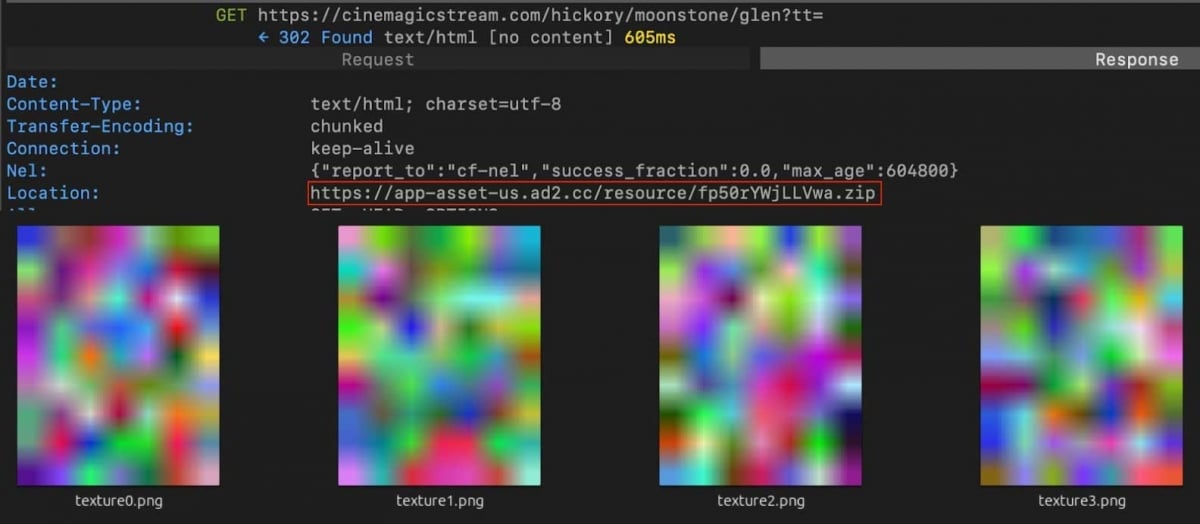

Gian lận quảng cáo trong chiến dịch này bao gồm nhiều chiến thuật để tránh bị phát hiện. Nếu người dùng cài đặt ứng dụng SlopAd từ Play Store mà không thông qua quảng cáo của chiến dịch, ứng dụng sẽ hoạt động bình thường. Tuy nhiên, nếu ứng dụng được cài đặt thông qua các liên kết quảng cáo, phần mềm sẽ sử dụng Firebase Remote Config để tải xuống tệp cấu hình mã hóa chứa URL cho mô-đun phần mềm độc hại.

Sau khi xác định được thiết bị hợp lệ, ứng dụng sẽ tải xuống 4 hình ảnh PNG được mã hóa để che giấu các phần của APK độc hại. Những hình ảnh này sau đó được giải mã và lắp ráp lại để tạo thành phần mềm độc hại “FatModule”, được sử dụng để thực hiện gian lận quảng cáo. Khi được kích hoạt, FatModule sẽ thu thập thông tin thiết bị và trình duyệt, sau đó điều hướng đến các tên miền gian lận do kẻ tấn công kiểm soát, tạo ra hơn 2 tỷ lượt hiển thị và nhấp chuột quảng cáo gian lận mỗi ngày.

HUMAN cho biết cơ sở hạ tầng của chiến dịch bao gồm nhiều máy chủ chỉ huy và kiểm soát cùng hơn 300 tên miền quảng cáo liên quan, cho thấy kẻ tấn công có thể mở rộng quy mô hoạt động. Google đã xóa tất cả các ứng dụng SlopAds khỏi Play Store và cập nhật Google Play Protect để cảnh báo người dùng gỡ cài đặt bất kỳ ứng dụng nào có trên thiết bị. Tuy nhiên, HUMAN cảnh báo rằng với mức độ tinh vi của chiến dịch, kẻ tấn công có thể sẽ điều chỉnh kế hoạch để tiếp tục thực hiện các cuộc tấn công trong tương lai.

- Độc lạ Hà Nội ngày nắng nóng hơn 40°C: Cư dân mạng rủ nhau mang thịt ra ban công phơi để... "thử lửa" (15 phút trước)

- Lịch cắt điện hôm nay 27/5 và ngày mai 28/5 tại Hà Nội, các thiết bị công nghệ cần lưu ý gì? (26 phút trước)

- Ép xe, nổ súng bắn thủng kính ô tô như phim hành động tại Thái Nguyên (34 phút trước)

- Nắng nóng kỷ lục thiêu đốt Bắc Bộ và Trung Bộ: Hà Nội, Nghệ An chạm mốc "đỉnh" 41,1°C (51 phút trước)

- Hà Nội thông qua đề án khu đô thị đa mục tiêu: Nhà thương mại sau 3 năm mới được bán (56 phút trước)

- Tử vi thứ 4 ngày 27/5/2026 của 12 con giáp: Tý minh mẫn, Dần vạn sự như ý (1 giờ trước)

- Bí mật dưới lòng đất Tử Cấm Thành: Hệ thống “hầm băng” làm mát hoàng cung suốt nhiều thế kỷ (26/05/26 23:00)

- Khởi tố ông Nguyễn Duy Dũng – Thành viên HĐQT Vinatrans (26/05/26 22:28)

- Trào lưu “lắc xe” vì xăng E10 gây xôn xao mạng xã hội, chuyên gia nói gì? (26/05/26 22:02)

- Mẹ Việt Nam anh hùng Nguyễn Thị Ngụ từ trần ở tuổi 110 (26/05/26 21:52)

Bài đọc nhiều