-

Đi đường thẳng vẫn có khả năng về đích trước, 3 tuổi này không cần chiêu trò vẫn dẫn đầu thành tích cuối năm 2026

Đi đường thẳng vẫn có khả năng về đích trước, 3 tuổi này không cần chiêu trò vẫn dẫn đầu thành tích cuối năm 2026 -

Giải mã hiện tượng "trắng" điểm 10 môn Ngữ văn kỳ thi tuyển sinh lớp 10 tại TPHCM

Giải mã hiện tượng "trắng" điểm 10 môn Ngữ văn kỳ thi tuyển sinh lớp 10 tại TPHCM -

Nỗi đau xé lòng của người mẹ có con gái bị chồng bạo hành dẫn đến tử vong

Nỗi đau xé lòng của người mẹ có con gái bị chồng bạo hành dẫn đến tử vong -

Tử vi thứ 7 ngày 6/6/2026 của 12 con giáp: Sửu thuận lợi, Mão rủng rỉnh

Tử vi thứ 7 ngày 6/6/2026 của 12 con giáp: Sửu thuận lợi, Mão rủng rỉnh -

Bộ Xây dựng đề xuất giao Hà Nội làm chủ đầu tư hai dự án đường sắt 37.000 tỷ đồng

Bộ Xây dựng đề xuất giao Hà Nội làm chủ đầu tư hai dự án đường sắt 37.000 tỷ đồng -

Miền Bắc và Trung Bộ đón nắng nóng đỉnh điểm trước khi hứng mưa lớn giải nhiệt

Miền Bắc và Trung Bộ đón nắng nóng đỉnh điểm trước khi hứng mưa lớn giải nhiệt -

Hiểm họa khôn lường khi cha mẹ khoe giấy khen của con lên mạng xã hội

Hiểm họa khôn lường khi cha mẹ khoe giấy khen của con lên mạng xã hội -

Nguy cơ từ sự cố xô lệch loạt gối cầu trên tuyến Vành đai 3 trên cao ở Hà Nội

Nguy cơ từ sự cố xô lệch loạt gối cầu trên tuyến Vành đai 3 trên cao ở Hà Nội -

"Vua AI" Jensen Huang ưu tiên gặp Faker trước cả các trùm công nghệ Hàn Quốc

"Vua AI" Jensen Huang ưu tiên gặp Faker trước cả các trùm công nghệ Hàn Quốc -

Hải Phòng chuẩn bị đón siêu nhà máy bán dẫn rộng bằng 45 sân bóng đá

Hải Phòng chuẩn bị đón siêu nhà máy bán dẫn rộng bằng 45 sân bóng đá

Công nghệ

05/02/2018 15:56Adobe Flash Player lại tiếp tục dính lỗ hổng zero-day nghiêm trọng

Theo Neowin, Flash Player của Adobe đã gây ra những lo ngại về an ninh trong vài năm qua với rất nhiều lỗ hổng bảo mật có thể bị khai thác từ xa bởi tin tặc. Cách đây vài tháng, Kaspersky Lab phát hiện lỗ hổng của Flash qua Microsoft Word. Tháng 2 năm 2017, ngay cả Microsoft cũng đã buộc phải phát hành bản cập nhật bảo mật quan trọng cho Flash trên Windows.

Mới đây, một lỗ hổng zero-day khác đã được phát hiện trong phần mềm, nó cho phép Remote Code Execution (RCE) trên các nền tảng khác nhau - Remote Code Execution là hành vi thực thi code từ xa. Theo Adobe, lỗ hổng này chỉ xuất hiện với một số người dùng Windows nhất định.

Vấn đề an ninh mới nhất đã được phát hiện bởi CERT của Hàn Quốc và đã được báo cáo chi tiết bởi nhóm Talos của Cisco Systems. Theo các nhà nghiên cứu bảo mật, việc khai thác được thực hiện bằng cách nhúng tệp SWF Flash vào tài liệu Microsoft Excel. Những vụ tấn công được thực hiện thông qua lỗ hổng này cho thấy khi nạn nhân mở tài liệu (file Excel) thì Flash sẽ tự động tải về ROKRAT từ các trang web độc hại vào bộ nhớ và thực thi nó - ROKRAT là một Remote Administration Tool (công cụ quản trị từ xa) được sử dụng trên các nền tảng đám mây để lấy tài liệu.

Theo Talos, một nhóm có tên "Group 123" là thủ phạm tạo ra ROKRAT. Các nhà nghiên cứu cho biết Group 123 đã tận dụng lỗ hổng zero-day vừa được thực hiện để tấn công. Theo đánh giá, đây là một nhóm có chuyên môn rất sâu và thủ đoạn khá tinh vi.

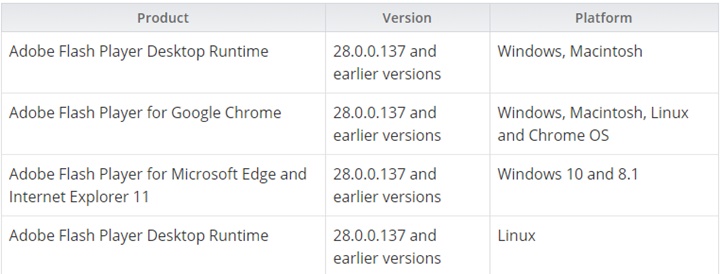

Adobe thừa nhận lỗ hổng này nếu được khai thác triệt để có thể cho phép kẻ tấn công kiểm soát toàn bộ hệ thống. Các nền tảng bị ảnh hưởng bởi lỗ hổng này là:

Adobe cho biết họ sẽ phát hành bản vá cho lỗ hổng Zero-day này vào ngày 5/2 và trong thời gian này công ty khuyên các quản trị viên sử dụng Protected View cho Office và thay đổi lại thiết lập Flash Player tương ứng trên Internet Explorer đối với Windows 7 trở về trước, chẳng hạn như cảnh báo người dùng trước khi phát một file SWF.

Theo Bạch Đằng (Vnreview.vn)

- Đang cất tiếng gọi khách, nam shipper bỗng gặp nạn ngoài sân khiến mạng xã hội "dậy sóng" (16:25)

- Khởi tố vụ tai nạn liên hoàn trên phố Nguyễn Chánh khiến một người thiệt mạng (16:20)

- Argentina đối mặt "lời nguyền" đáng sợ tại World Cup 2026 (16:20)

- Diễn biến bất ngờ vụ việc diễn viên nổi tiếng bị đối tượng lạ mặt đột nhập vào nhà quấy rối (16:11)

- Tổng thống Donald Trump hé lộ nguyên nhân thỏa thuận Mỹ - Iran rơi vào bế tắc (16:05)

- Lộ khoảnh khắc Huyền 204 chung phòng tắm với nam thần lai 1m93 Zan Nguyễn (55 phút trước)

- Không chỉ giải khát, dưa hấu còn chứa dưỡng chất quý ít người biết (57 phút trước)

- Honda chính thức mở bán "huyền thoại côn tay" 125cc mới giá 47 triệu đồng: Dễ mua hơn Yamaha Exciter (1 giờ trước)

- Lionel Messi báo tin vui lớn cho người hâm mộ trước thềm World Cup 2026 (1 giờ trước)

- Tóc Tiên giải thích ý nghĩa MV hôn Trần Ngọc Vàng (1 giờ trước)

Bài đọc nhiều