-

Đề thi và gợi ý đáp án môn Tiếng Anh vào lớp 10 tại Hà Nội: Thí sinh "khóc ròng" vì dính bẫy phân hóa

Đề thi và gợi ý đáp án môn Tiếng Anh vào lớp 10 tại Hà Nội: Thí sinh "khóc ròng" vì dính bẫy phân hóa -

Đề Ngữ văn vào lớp 10 tại Hà Nội: Mang đậm tính nhân văn, dự báo "cơn mưa" điểm khá giỏi

Đề Ngữ văn vào lớp 10 tại Hà Nội: Mang đậm tính nhân văn, dự báo "cơn mưa" điểm khá giỏi -

Tổng thống Putin hé lộ: Chiến dịch quân sự tại Ukraine sắp đi đến hồi kết

Tổng thống Putin hé lộ: Chiến dịch quân sự tại Ukraine sắp đi đến hồi kết -

Nắng gắt thiêu đốt và dông lốc dị thường: Lời giải cho mùa hè ngày càng khốc liệt tại Việt Nam

Nắng gắt thiêu đốt và dông lốc dị thường: Lời giải cho mùa hè ngày càng khốc liệt tại Việt Nam -

Hà Nội thắp sáng kinh tế đêm: Đề xuất mở cửa đến 6 giờ sáng để hút khách du lịch

Hà Nội thắp sáng kinh tế đêm: Đề xuất mở cửa đến 6 giờ sáng để hút khách du lịch -

Tử vi thứ 7 ngày 30/5/2026 của 12 con giáp: Thìn giàu có, Tý cuốn hút

Tử vi thứ 7 ngày 30/5/2026 của 12 con giáp: Thìn giàu có, Tý cuốn hút -

Ai sẽ bồi thường nếu xe hỏng do xăng sinh học E10?

Ai sẽ bồi thường nếu xe hỏng do xăng sinh học E10? -

Báo động đỏ vì dịch Ebola, Bộ Y tế khuyến cáo hạn chế đi lại

Báo động đỏ vì dịch Ebola, Bộ Y tế khuyến cáo hạn chế đi lại -

6 giờ kinh hoàng dưới đáy giếng sâu 30m của người phụ nữ nhặt phế liệu

6 giờ kinh hoàng dưới đáy giếng sâu 30m của người phụ nữ nhặt phế liệu -

Phía sau cuộc hôn nhân hai thập kỷ gây bão mạng của cặp đôi "vợ trẻ không tưởng, chồng yêu vợ hơn chính mình"

Phía sau cuộc hôn nhân hai thập kỷ gây bão mạng của cặp đôi "vợ trẻ không tưởng, chồng yêu vợ hơn chính mình"

Công nghệ

06/04/2018 22:24Thiết bị mạng giá rẻ và phần mềm lậu đang 'tiếp tay' cho tội phạm mạng

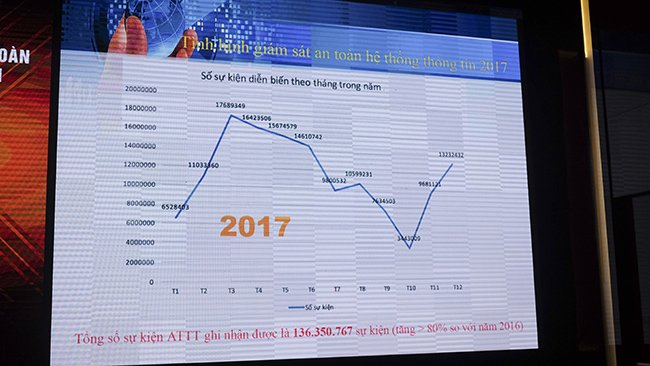

Theo thông tin từ thạc sĩ Ngô Quang Huy, Phó Giám đốc Trung tâm Ứng cứu khẩn cấp máy tính Việt Nam (VNCERT), trong năm 2017, VNCERT ghi nhận tổng cộng 136 triệu sự kiện về tấn công an ninh mạng. Theo ông Huy, con số này tăng tới 80% so với thống kê của cùng kỳ năm 2016.

Trong năm qua, VNCERT đã đưa ra tổng cộng 66 cảnh báo. Trong đó có 2 cảnh báo liên quan đến các cuộc tấn công có chủ đích APT, 3 cảnh báo liên quan đến các cuộc tấn công dịch vụ phân tán, có những cuộc tấn công lên đến 10Gbps. Ngoài ra, còn có hơn 45 cảnh báo liên quan đến các cuộc tấn công mã độc và tính sẵn sàng của các hệ thống thông tin.

Ông Huy cũng đã chia sẻ một số kỹ thuật tấn công điển hình mà bộn tội phạm mạng thường xuyên sử dụng. Một trong số đó là hình thức tấn công dò quét các thiết bị định tuyến Trung Quốc giá rẻ có sẵn lỗ hổng bảo mật backdoor.

Các thiết bị định tuyến có nguồn gốc từ Trung Quốc tiềm ẩn rất nhiều nguy cơ nghiêm trọng về bảo mật. VNCERT liên tục phát hiện ra việc dò quét của các tin tặc nhằm khai thác các lỗ hổng từ những thiết bị thiết bị định tuyến này. Theo ông Huy, nếu sử dụng các thiết bị không đảm bảo chất lượng, ngay lập tức các lỗ hổng đó sẽ bị khai thác và tấn công.

Việc sơ hở lỗ hổng backdoor có thể giúp các tin tặc truy nhập và tấn công trái phép ngay từ bên trong tổ chức. “Các thiết bị định tuyến là những cửa ngõ đầu tiên của một hệ thống CNTT, nếu chúng bị tấn công thì hậu quả sẽ rất lớn”, vị Phó Giám đốc VNCERT chia sẻ.

Để khắc phục điều này, VNCERT khuyến cáo các tổ chức, doanh nghiệp cần thiết lập hệ thống giám sát để phát hiện sớm việc dò quét của các tin tặc. Điều này giúp hạn chế một cách tối đa các tổn thất đối với hệ thống. Bên cạnh đó, cần kiểm tra các thiết bị một cách kỹ lưỡng để đảm bảo an toàn ngay từ trước khi đưa vào sử dụng. VNCERT cũng khuyến cáo nên hạn chế tối đa việc sử dụng các thiết bị có chất lượng không đảm bảo.

Loại tấn công thứ 2 là việc khai thác lỗ hổng của phần mềm soạn thảo văn bản Microsoft Word mang mã số CVE 2012 0158. Các tin tặc sau khi khai thác được lỗ hổng này sẽ chiếm được quyền điều khiển máy tính.

“Những phần mềm Office sử dụng các bản crack lậu vốn khá phổ biến ở Việt Nam. Hầu hết các phần mềm Microsoft Office từ năm 2007 trở về trước đều rất dễ bị khai thác. Dù đã cũ nhưng ở Việt Nam lỗi này vẫn đang được khai thác một cách triệt để”, ông Huy cho biết.

Theo lời vị Phó Giám đốc VNCERT, các phần mềm antivirus cũng không thể đảm bảo được an toàn nếu sử dụng các phần mềm Microsoft Office không có bản vá. Bên cạnh việc cài đầy đủ các phần mềm antivirus, chúng ta nên sử dụng các phần mềm có bản quyền. Trong trường hợp không có bản quyền, chúng ta nên sử dụng các phần mềm mã nguồn mở, vị chuyên gia an ninh mạng này chia sẻ.

Loại tấn công thứ 3 là DDOS (tấn công từ chối dịch vụ phân tán) các hệ thống thư điện tử thông qua cổng dịch vụ Memcache (11211). Hình thức tấn công này mới có từ tháng 3, nhưng tốc độ lây nhiễm của nó rất khủng khiếp, có thể lây lan trên phạm vi toàn cầu trong 4-5 tiếng. Đặc điểm của phương thức này là tuy số gói tin gửi đến không lớn (chỉ 1.423 byte) nhưng lợi dụng lỗ hổng memcache, các tin tặc có thể khuyếch đại lượng dữ liệu gửi đi lên tới 51.000 lần (714MB).

Theo ông Ngô Quang Huy, một hình thức tấn công khác hiện khá phổ biến tại Việt Nam là việc sử dụng mã độc để đào tiền ảo trên máy tính của người sử dụng.

Phương thức lây lay của loại hình này là tin tặc gửi rất nhiều thư chứa mã độc đào tiền ảo. Thậm chí những mã độc này còn được cài đặt trên web server. Chỉ cần vô tình xem trang người dùng cũng có thể bị dính mã độc.

“Khi bị nhiễn mã độc, máy tính của người dùng sẽ bị chiếm dụng trái phép để tham gia đào tiền ảo cho tin tặc. Điều này còn đem tới những nguy cơ như việc điều khiển trái phép, ăn cắp dữ liệu, hoặc sử dụng máy tính của nạn nhân làm bàn đạp để tấn công máy tính khác”, ông Huy cho biết.

Cuối cùng, ông Huy lưu ý đến việc sử dụng hệ thống active directory để đánh cắp dữ liệu, gửi thông tin ăn cắp về máy chủ nước ngoài. Nếu khai thác được lỗ hổng này, tin tặc sẽ cướp quyền điều khiển toàn bộ hệ thống máy tính của tổ chức bị tấn công. Khi dữ liệu của hệ thống active directory bị mắc lỗ hổng, tất cả tài khoản do hệ thống này quản lý bị rơi vào tay tin tặc.

Theo Trọng Đạt (VietNamNet)

- Hồ điều hòa 744 tỷ đồng ở Hà Nội bất ngờ nổi trắng xác cá, bốc mùi hôi thối nồng nặc (30/05/26 22:09)

- Chân dung phú bà Douyin "tóm sống" chồng ngoại tình với bạn thân: Góc khuất sau cuộc sống hoàn hảo (30/05/26 21:22)

- Iran nã tên lửa vào căn cứ Mỹ ở Kuwait, phá hủy UAV triệu đô (30/05/26 20:55)

- TP.HCM: Shipper và xe ôm công nghệ tại trung tâm dự kiến phải dùng xe điện từ năm 2028 (30/05/26 20:46)

- Miền Bắc và miền Trung sắp tăng nhiệt mạnh, chuyển nắng nóng diện rộng (30/05/26 20:39)

- Cháy kho xe điện ở Quy Nhơn, hàng loạt phương tiện bị thiêu rụi trơ khung sắt (30/05/26 20:13)

- Hà Nội đề xuất chi hơn 6.400 tỷ đồng hỗ trợ người dân đổi xe xăng sang xe điện (30/05/26 19:18)

- Mỹ điều tra về vấn đề sở hữu trí tuệ của Việt Nam: Bộ Ngoại giao chính thức lên tiếng (30/05/26 18:52)

- Liverpool chính thức sa thải HLV Arne Slot (30/05/26 18:43)

- Xăng E10 áp dụng từ 1/6: Có nên đổ xăng E5 để ô tô "làm quen" trước? (30/05/26 18:12)

Bài đọc nhiều