-

Thực hư thông tin cá sấu 80kg xuất hiện ở xã Núi Cấm, An Giang, chính quyền phát cảnh báo

Thực hư thông tin cá sấu 80kg xuất hiện ở xã Núi Cấm, An Giang, chính quyền phát cảnh báo -

Cháy nhà 5 tầng tại Hà Nội lúc rạng sáng nay: Giây phút nguy cấp cứu 4 người thoát khỏi "chuồng cọp"

Cháy nhà 5 tầng tại Hà Nội lúc rạng sáng nay: Giây phút nguy cấp cứu 4 người thoát khỏi "chuồng cọp" -

Ô tô biển xanh đỗ tại khu vực cấm, tài xế bị xử phạt sau phản ánh của người dân

Ô tô biển xanh đỗ tại khu vực cấm, tài xế bị xử phạt sau phản ánh của người dân -

Đề thi chính thức Ngữ văn tốt nghiệp THPT 2026: Tiếp tục dùng ngữ liệu ngoài sách giáo khoa

Đề thi chính thức Ngữ văn tốt nghiệp THPT 2026: Tiếp tục dùng ngữ liệu ngoài sách giáo khoa -

Cuộc họp chia tài sản bất ngờ của bố chồng và lời tâm sự riêng khiến nàng dâu nghẹn lòng

Cuộc họp chia tài sản bất ngờ của bố chồng và lời tâm sự riêng khiến nàng dâu nghẹn lòng -

Đề xuất người lao động có thêm 1 ngày nghỉ lễ hưởng nguyên lương, công bố lịch nghỉ trước ngày 31/12

Đề xuất người lao động có thêm 1 ngày nghỉ lễ hưởng nguyên lương, công bố lịch nghỉ trước ngày 31/12 -

Eo biển Hormuz "khóa chặt" sau đòn không kích áp đảo của Mỹ

Eo biển Hormuz "khóa chặt" sau đòn không kích áp đảo của Mỹ -

Giá xe Ford mới nhất tháng 6/2026: Ford Territory từ 739 triệu, Ranger khởi điểm 707 triệu đồng

Giá xe Ford mới nhất tháng 6/2026: Ford Territory từ 739 triệu, Ranger khởi điểm 707 triệu đồng -

Cuộc hôn nhân trong mơ của Nam Cường với bà xã đại gia kém 8 tuổi

Cuộc hôn nhân trong mơ của Nam Cường với bà xã đại gia kém 8 tuổi -

Trả nợ thay em trai cờ bạc, cô gái bàng hoàng khi chồng sắp cưới đòi hủy hôn

Trả nợ thay em trai cờ bạc, cô gái bàng hoàng khi chồng sắp cưới đòi hủy hôn

Công nghệ

27/03/2024 23:10Cảnh báo thủ đoạn hack iCloud mới cực kỳ tinh vi, sử dụng chính công cụ do Apple tạo ra

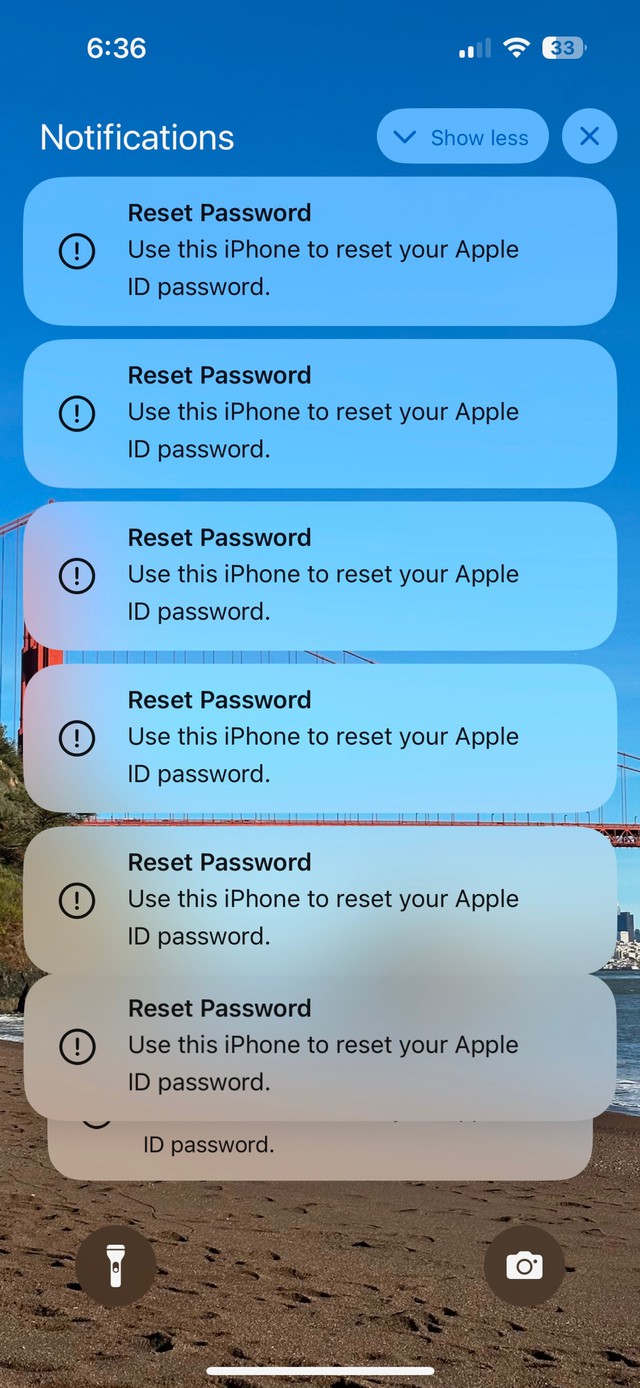

Theo báo cáo từ KrebsOnSecurity, các cuộc tấn công phishing lợi dụng lỗ hổng trong tính năng đặt lại mật khẩu của Apple ngày càng trở nên phổ biến. Kẻ gian đang nhắm đến nhiều người dùng Apple bằng cách tấn công dồn dập, liên tục gửi vô số thông báo hoặc tin nhắn xác thực đa yếu tố (MFA) nhằm lừa họ chấp thuận thay đổi mật khẩu Apple ID.

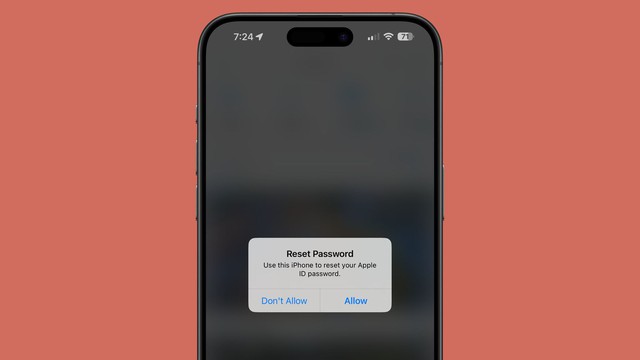

Kẻ tấn công có thể khiến iPhone, Apple Watch hoặc máy Mac của nạn nhân hiển thị liên tục các thông báo xác nhận thay đổi mật khẩu ở cấp độ hệ thống. Mục đích là khiến nạn nhân nhầm lẫn chấp thuận yêu cầu hoặc cảm thấy phiền phức và bấm vào nút chấp nhận. Nếu yêu cầu được chấp thuận, kẻ tấn công có thể đổi mật khẩu Apple ID và khóa tài khoản của người dùng.

Vì nhắm vào Apple ID, các yêu cầu đặt lại mật khẩu sẽ hiển thị trên tất cả thiết bị của người dùng. Các thông báo này khiến tất cả các thiết bị Apple được liên kết với Apple ID đó không thể sử dụng cho đến khi người dùng tắt hết thông báo trên từng thiết bị. Người dùng Twitter Parth Patel gần đây đã chia sẻ trải nghiệm bị tấn công theo cách này. Anh ấy cho biết mình không thể sử dụng thiết bị cho đến khi bấm "Không cho phép" trên hơn 100 thông báo.

Khi không thể dụ người dùng bấm "Cho phép" trên thông báo đổi mật khẩu, kẻ tấn công thường thực hiện cuộc gọi điện thoại giả mạo từ Apple. Trong các cuộc gọi này, kẻ tấn công giả vờ biết nạn nhân đang bị tấn công và cố gắng lấy mã OTP được gửi đến số điện thoại của người dùng khi họ cố gắng đổi mật khẩu.

Trong trường hợp của Patel, kẻ tấn công đã sử dụng thông tin bị rò rỉ từ một trang web tìm kiếm người bao gồm tên, địa chỉ hiện tại, địa chỉ cũ và số điện thoại, cung cấp cho kẻ xấu nhiều thông tin để thực hiện hành vi. Tuy nhiên, may mắn là kẻ tấn công đã xưng hô sai tên Patel và hắn ta cũng trở nên đáng nghi ngờ khi yêu cầu mã OTP - thứ mà Apple sẽ không bao giờ yêu cầu người dùng cung cấp.

Cuộc tấn công dường như phụ thuộc vào việc kẻ gian có được thông tin về địa chỉ email và số điện thoại được liên kết với Apple ID.

KrebsOnSecurity đã điều tra vấn đề này và phát hiện ra rằng kẻ tấn công đang sử dụng trang khôi phục mật khẩu Apple ID. Trang này yêu cầu email hoặc số điện thoại Apple ID của người dùng và có mã CAPTCHA. Khi nhập địa chỉ email, trang sẽ hiển thị hai chữ số cuối của số điện thoại được liên kết với tài khoản Apple. Bằng cách điền vào các chữ số còn thiếu và nhấn gửi, kẻ tấn công có thể kích hoạt cảnh báo hệ thống.

Hiện tại chưa rõ kẻ tấn công đang lợi dụng hệ thống như thế nào để gửi nhiều tin nhắn cho người dùng Apple, nhưng có vẻ như đây là một lỗ hổng đang bị khai thác. Hệ thống của Apple không được thiết kế để gửi hơn 100 yêu cầu đặt lại mật khẩu, vì vậy có thể giả định rằng giới hạn này đã bị hacker vượt qua.

Người dùng thiết bị Apple là mục tiêu của kiểu tấn công này nên đảm bảo chọn "Không cho phép" trên tất cả các yêu cầu, và lưu ý rằng Apple không bao giờ thực hiện cuộc gọi điện thoại yêu cầu cung cấp mã OTP.

Theo Bình Minh (Nguoiduatin)

- Thực hư thông tin cá sấu 80kg xuất hiện ở xã Núi Cấm, An Giang, chính quyền phát cảnh báo (2 phút trước)

- Cháy nhà 5 tầng tại Hà Nội lúc rạng sáng nay: Giây phút nguy cấp cứu 4 người thoát khỏi "chuồng cọp" (4 phút trước)

- Nam sinh gãy chân vẫn dự thi tốt nghiệp THPT, hình ảnh bạn bè sẻ chia khiến nhiều người xúc động (8 phút trước)

- Truy tố người phụ nữ cào xước sơn, đập kính, bẻ gương xe Mercedes, con số thiệt hại tăng đáng kể (11 phút trước)

- Man City quyết phá kỷ lục chuyển nhượng để chiêu mộ Elliot Anderson (15 phút trước)

- Sooyoung (SNSD) nhận hơn 5.700 lời động viên sau khi khép lại mối tình 14 năm với Jung Kyung Ho (23 phút trước)

- Ngoài rượu bia, 2 loại gia vị này cũng có thể gây áp lực cho gan, chuyên gia khuyến cáo hạn chế dùng (27 phút trước)

- Ô tô biển xanh đỗ tại khu vực cấm, tài xế bị xử phạt sau phản ánh của người dân (45 phút trước)

- Sedan hybrid của Geely chính thức lộ diện với mức tiêu hao nhiên liệu chỉ hơn 2 lít xăng/100km (46 phút trước)

- Đề thi chính thức Ngữ văn tốt nghiệp THPT 2026: Tiếp tục dùng ngữ liệu ngoài sách giáo khoa (50 phút trước)

Bài đọc nhiều