-

Bài toán định giá xăng E10: Làm sao để rẻ hơn xăng khoáng và thu hút người dùng?

Bài toán định giá xăng E10: Làm sao để rẻ hơn xăng khoáng và thu hút người dùng? -

Nam diễn viên Ji Chang-wook bị điều tra thuế, truy thu hàng tỷ won

Nam diễn viên Ji Chang-wook bị điều tra thuế, truy thu hàng tỷ won -

Chuyến bay 8.000km và kế hoạch du lịch Việt Nam của chàng trai Mỹ khiến bạn gái vỡ òa

Chuyến bay 8.000km và kế hoạch du lịch Việt Nam của chàng trai Mỹ khiến bạn gái vỡ òa -

Cơn ác mộng tại quán cà phê Đà Nẵng: Khối tài sản nửa tỷ đồng tan hoang vì vị khách ngoại quốc

Cơn ác mộng tại quán cà phê Đà Nẵng: Khối tài sản nửa tỷ đồng tan hoang vì vị khách ngoại quốc -

Tử vi thứ 3 ngày 2/6/2026 của 12 con giáp: Tý thị phi, Ngọ tiền tài hanh thông

Tử vi thứ 3 ngày 2/6/2026 của 12 con giáp: Tý thị phi, Ngọ tiền tài hanh thông -

Việt Nam và Philippines chính thức nâng cấp quan hệ lên Đối tác Chiến lược Tăng cường

Việt Nam và Philippines chính thức nâng cấp quan hệ lên Đối tác Chiến lược Tăng cường -

Hiểm họa khôn lường từ chiếc vỏ gối lười giặt: Từ hủy hoại nhan sắc đến nguy cơ tử vong

Hiểm họa khôn lường từ chiếc vỏ gối lười giặt: Từ hủy hoại nhan sắc đến nguy cơ tử vong -

Bị kẹt trong thang máy suốt hai tiếng, hai bé gái bấm cứu hộ 50 lần trong vô vọng vì bảo vệ ngó lơ

Bị kẹt trong thang máy suốt hai tiếng, hai bé gái bấm cứu hộ 50 lần trong vô vọng vì bảo vệ ngó lơ -

Dấu ấn đặc biệt trong chuyến thăm cấp Nhà nước của người đứng đầu Việt Nam tới Philippines

Dấu ấn đặc biệt trong chuyến thăm cấp Nhà nước của người đứng đầu Việt Nam tới Philippines -

Cộng đồng mạng dậy sóng trước động thái gây tranh cãi của Miss Universe 1991

Cộng đồng mạng dậy sóng trước động thái gây tranh cãi của Miss Universe 1991

Công nghệ

31/07/2024 21:27Chiến dịch đánh cắp mã OTP nhằm vào người dùng Android 113 nước

Hãng bảo mật Zimperium phát hiện ra chiến dịch và bắt đầu theo dõi từ tháng 2/2022. Họ phát hiện ít nhất 107.000 mẫu mã độc khác nhau liên kết trực tiếp với chiến dịch.

Mã độc theo dõi tin nhắn chứa mã OTP của hơn 600 thương hiệu toàn cầu, một số có hàng trăm triệu người dùng. Động cơ của kẻ tấn công là tài chính.

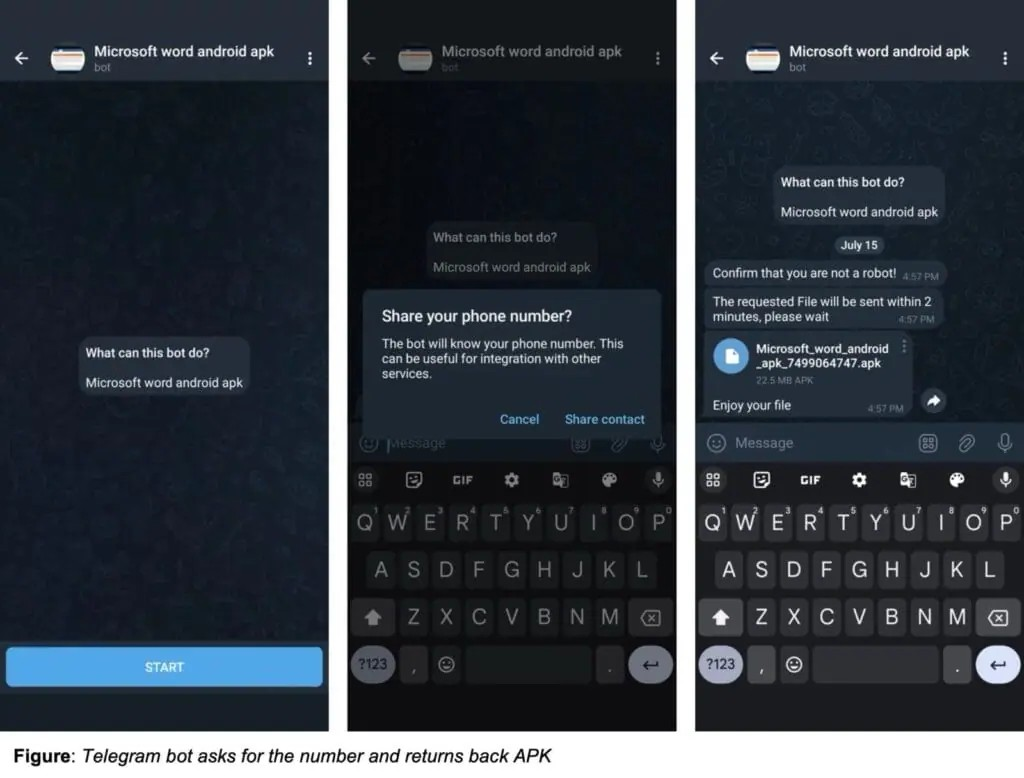

Theo Zimperium, mã độc đánh cắp SMS (SMS stealer) được phát tán qua quảng cáo độc hại hoặc bot Telegram, tự động giao tiếp với nạn nhân. Trong trường hợp đầu tiên, nạn nhân bị lừa truy cập các trang giả mạo Google Play; trường hợp còn lại, bot Telegram hứa hẹn cho người dùng ứng dụng Android lậu nhưng trước tiên, họ phải cung cấp số điện thoại để nhận được file APK. Con bot này dùng số điện thoại đó để tạo ra một file APK mới, cho phép kẻ xấu theo dõi hoặc tấn công nạn nhân trong tương lai.

Zimperium cho biết, chiến dịch sử dụng 2.600 bot Telegram để quảng bá nhiều APK Android khác nhau, được điều khiển bằng 13 máy chủ Command & Control. Nạn nhân trải dài tại 113 quốc gia nhưng hầu hết ở Ấn Độ và Nga. Tại Brazil, Mexico và Mỹ, số lượng nạn nhân cũng khá lớn. Những con số này phác họa bức tranh đáng lo ngại về hoạt động quy mô lớn và vô cùng tinh vi đứng sau chiến dịch.

Các chuyên gia phát hiện mã độc truyền tin nhắn SMS chụp lại được đến một điểm cuối API tại website 'fastsms.su”. Website này bán quyền truy cập số điện thoại ảo tại nước ngoài, từ đó dùng để ẩn danh và xác thực nền tảng, dịch vụ trực tuyến. Nhiều khả năng những thiết bị nhiễm độc đã bị lợi dụng mà nạn nhân không hề hay biết.

Bên cạnh đó, khi cấp quyền truy cập SMS, nạn nhân tạo điều kiện cho mã độc khả năng đọc tin nhắn SMS, đánh cắp thông tin nhạy cảm, bao gồm mã OTP trong quá trình đăng ký tài khoản và xác thực hai yếu tố. Kết quả là, nạn nhân có thể chứng kiến hóa đơn điện thoại tăng vọt hoặc vô tình bị vướng vào các hoạt động bất hợp pháp, truy dấu về thiết bị và số điện thoại của họ.

Để tránh sập bẫy kẻ xấu, người dùng Android không nên tải các file APK bên ngoài Google Play, không cấp quyền truy cập cho các ứng dụng không liên quan, bảo đảm kích hoạt Play Protect trên thiết bị.

Theo Du Lam (VietNamNet)

- Phát hiện thi thể người đàn ông trên vỉa hè quốc lộ 20 (17:28)

- Liverpool chốt HLV trưởng mới kế nhiệm Arne Slot (17:18)

- Lý do phiên tòa phúc thẩm vụ 6 cựu chiến binh kêu oan bị hoãn lần thứ 3 (17:08)

- Hiện trường cháy siêu thị ở Tây Hồ, Hà Nội: Nhiều người mắc kẹt, tình hình hiện tại ra sao? (1 giờ trước)

- "Nữ hoàng phim truyền hình" Tôn Lệ vỡ mạch máu mắt khi quay phim dưới nắng nóng 40 độ C (1 giờ trước)

- Danh tính người hùng cứu người phụ nữ khỏi gã ma men đêm qua tại Lạch Tray, nạn nhân giữ được mạng sống (1 giờ trước)

- Tranh cãi bủa vây, chính quyền Tổng thống Trump tạm hoãn quỹ bồi thường gần 1,8 tỷ USD (1 giờ trước)

- Chị chồng ngỏ ý xây nhà 2 tỷ cho cả gia đình, điều kiện đi kèm khiến người mẹ trăn trở nhiều đêm (1 giờ trước)

- Măng tươi hết đắng chỉ sau 10 phút nhờ một nguyên lý ít người biết (1 giờ trước)

- Cô gái gây xôn xao với câu chuyện "tâm linh" ở Ninh Bình bất ngờ ẩn bài viết, tiết lộ lý do (2 giờ trước)

Bài đọc nhiều