-

Đón 3 cháu nội về quê nghỉ hè, vợ chồng già phải rút tiền dưỡng già nhưng không nỡ nói với con

Đón 3 cháu nội về quê nghỉ hè, vợ chồng già phải rút tiền dưỡng già nhưng không nỡ nói với con -

Vụ khách hàng tố bị nghi trộm đồ tại Aeon Long Biên: Công an mời nam thanh niên trong clip làm việc

Vụ khách hàng tố bị nghi trộm đồ tại Aeon Long Biên: Công an mời nam thanh niên trong clip làm việc -

Dứa có thực sự giúp giảm mỡ máu? Chuyên gia chỉ ra sự thật nhiều người chưa biết

Dứa có thực sự giúp giảm mỡ máu? Chuyên gia chỉ ra sự thật nhiều người chưa biết -

Tranh cãi người ở "khu nhà giàu" mua nhà ở xã hội: Chủ đầu tư lý giải nơi ở hiện tại không đồng nghĩa với sở hữu nhà ở

Tranh cãi người ở "khu nhà giàu" mua nhà ở xã hội: Chủ đầu tư lý giải nơi ở hiện tại không đồng nghĩa với sở hữu nhà ở -

Tình hình sức khỏe Trung tá Công an bị 2 thanh niên ở Phú Thọ đâm nhập viện trong lúc làm nhiệm vụ

Tình hình sức khỏe Trung tá Công an bị 2 thanh niên ở Phú Thọ đâm nhập viện trong lúc làm nhiệm vụ -

Hiện trường hai mẹ con tử vong trong tư thế treo cổ ở Lào Cai, làm rõ nguyên nhân?

Hiện trường hai mẹ con tử vong trong tư thế treo cổ ở Lào Cai, làm rõ nguyên nhân? -

Bộ Chính trị: Tiếp tục tinh giản biên chế từ 5 - 10%

Bộ Chính trị: Tiếp tục tinh giản biên chế từ 5 - 10% -

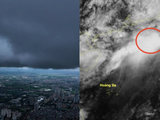

Áp thấp xuất hiện trên Biển Đông với gió giật cấp 8, 15 tỉnh thành nhận công điện khẩn

Áp thấp xuất hiện trên Biển Đông với gió giật cấp 8, 15 tỉnh thành nhận công điện khẩn -

Cái kết cuối vụ xịt nước vào thợ xây nhà hàng xóm ở Hà Nội, 2 gia đình thống nhất gì?

Cái kết cuối vụ xịt nước vào thợ xây nhà hàng xóm ở Hà Nội, 2 gia đình thống nhất gì? -

Thị trường vàng sau cú lao dốc kỷ lục: Cơ hội gom hàng giá rẻ hay "cạm bẫy" chờ đón nhà đầu tư?

Thị trường vàng sau cú lao dốc kỷ lục: Cơ hội gom hàng giá rẻ hay "cạm bẫy" chờ đón nhà đầu tư?

Công nghệ

25/01/2019 17:21Malware Android lợi dụng cảm biến chuyển động ẩn nấp trên điện thoại

Theo AndroidAuthority, hiện trên Play Store đã xuất hiện những ứng dụng cài đặt sẵn mã độc, và chúng chỉ triển khai hoạt động khi ứng dụng nhận diện chuyển động từ smartphone.

Hầu hết những nhóm nghiên cứu bảo mật sử dụng chương trình giả lập Android để kiểm tra malware, và đó không phải là smartphone thật. Các chương trình giả lập thường không được thiết kế để mô phỏng chuyển động, vì điều này bị cho là không cần thiết. Chính vì vậy, tin tặc đã tìm ra cách mới để malware lách qua chúng mà không bị phát hiện rồi dễ dàng xâm nhập vào điện thoại.

Công ty bảo mật Trend Micro đã phát hiện ra cách thức hoạt động này trên hai ứng dụng BatterySaverMobi và Currency Converter. Cả hai ứng dụng đã bị gỡ bỏ khỏi Google Play Store. May mắn thay, BatterySaverMobi có ít hơn 5 ngàn lượt tải nên chưa trở thành vấn đề quá lớn.

Chi tiết hơn, mã độc trên hai ứng dụng đó là một loại malware đánh cắp thông tin tên Anubis. Khi chúng được kích hoạt bên trong, tin tặc sẽ sử dụng các lệnh yêu cầu và phản hồi thông qua ứng dụng Twitter và Telegram để xác định ra dòng lệnh giúp kiểm soát hệ thống.

Tiếp theo, tin tặc đưa một bảng thông báo giả yêu cầu nạn nhân cập nhật phiên bản mới nhất của hệ thống và tập tin cài đặt được đính kèm chính là phiên bản đầy đủ hơn của Anubis. Một khi nạn nhân mắc bẫy và cài đặt, Anubis dùng cách thức lưu lại tiến trình gõ phím để đánh cắp các tài khoản mà nạn nhân sử dụng trên điện thoại. Thậm chí Anubis cũng có khả năng tự chụp lại màn hình của người dùng.

Tin tặc tiếp tục trở nên tinh vi hơn trong việc che giấu mã độc, nên bạn hãy chú ý chỉ tải về những ứng dụng mà bản thân tin tưởng trên Play Store. Nếu nghi ngờ, bạn thử tìm những ứng dụng có chức năng tương tự nhưng có lượt tải về hoặc lượt đánh giá cao nhất, chúng sẽ là sự lựa chọn an toàn hơn so với các ứng dụng ít người dùng.

Theo Phú Uy (Thanh Niên Online)

- Vụ bé trai nghi bị bạo hành ở Nghệ An: Bà ngoại tiết lộ chi tiết khiến nhiều người nghẹn lòng (17 phút trước)

- Hà Nội xuất hiện thêm ổ dịch dại trên chó, ngành y tế phát lệnh cảnh báo khẩn (36 phút trước)

- Chủ tịch và Tổng Giám đốc công ty Tư vấn Xây dựng Điện 3 bị khởi tố, bắt tạm giam (46 phút trước)

- TP.HCM: Cháy nhà cấp 4 trong hẻm sâu, cụ bà 76 tuổi tử vong thương tâm (56 phút trước)

- Thêm chi tiết đau lòng vụ phát hiện loạt hài cốt thai nhi ở Ninh Bình, ai là người chôn các bé? (1 giờ trước)

- Giải mã cơ chế khiến vô lăng tự quay về vị trí thẳng sau khi ôm cua, tài xế lâu năm chưa chắc hiểu rõ (1 giờ trước)

- Khởi tố gã chồng cuồng ghen, ép vợ lên xe đầu kéo, đi qua nhiều tỉnh thành để hành hung, dọa giết (1 giờ trước)

- Lội ngược dòng ngoạn mục: Cổ phiếu "vua" tỏa sáng giúp VN-Index xanh vỏ trở lại (1 giờ trước)

- Đón 3 cháu nội về quê nghỉ hè, vợ chồng già phải rút tiền dưỡng già nhưng không nỡ nói với con (1 giờ trước)

- Xót xa nàng hậu vướng tin đồn bị chồng ruồng bỏ vì bệnh nan y qua đời, bỏ lại 2 con thơ (1 giờ trước)

Bài đọc nhiều