-

Tử vi thứ 3 ngày 9/6/2026 của 12 con giáp: Dần vất vả, Tuất tiền tài tăng mạnh

-

Vụ nam công nhân tử vong do ngạt khí trong bồn chứa phế phẩm trái cây: Hé lộ diễn biến đau lòng

Vụ nam công nhân tử vong do ngạt khí trong bồn chứa phế phẩm trái cây: Hé lộ diễn biến đau lòng -

Dùng AI giải đề ngay trong phòng thi lớp 10, một thí sinh ở Hà Nội bị phát hiện

Dùng AI giải đề ngay trong phòng thi lớp 10, một thí sinh ở Hà Nội bị phát hiện -

Cháy cửa hàng photocopy ở Vĩnh Long, 1 cụ ông tử vong: Hé lộ nghi vấn xuất phát từ người con trai

Cháy cửa hàng photocopy ở Vĩnh Long, 1 cụ ông tử vong: Hé lộ nghi vấn xuất phát từ người con trai -

Thi tốt nghiệp THPT: Những sai phạm có thể khiến thí sinh mất điểm, bị đình chỉ hoặc hủy kết quả thi

Thi tốt nghiệp THPT: Những sai phạm có thể khiến thí sinh mất điểm, bị đình chỉ hoặc hủy kết quả thi -

Thông tin mới vụ xe tải chở cát bị tàu hỏa húc văng: Nhân chứng kể phút thoát chết gang tấc

Thông tin mới vụ xe tải chở cát bị tàu hỏa húc văng: Nhân chứng kể phút thoát chết gang tấc -

Diễn biến mới vụ người phụ nữ bị nghi lấy đồ tại Aeon Long Biên: Kết quả kiểm tra và phản hồi từ trung tâm

Diễn biến mới vụ người phụ nữ bị nghi lấy đồ tại Aeon Long Biên: Kết quả kiểm tra và phản hồi từ trung tâm -

Ẩn họa sức khỏe từ đĩa nem chua rán vỉa hè: Món ăn khoái khẩu không ngờ lại tiềm ẩn 3 mối nguy lớn

Ẩn họa sức khỏe từ đĩa nem chua rán vỉa hè: Món ăn khoái khẩu không ngờ lại tiềm ẩn 3 mối nguy lớn -

Hé lộ về các rãnh mộ tập thể, chôn gần 900 liệt sỹ và đồng bào trong công viên Lê Thị Riêng

Hé lộ về các rãnh mộ tập thể, chôn gần 900 liệt sỹ và đồng bào trong công viên Lê Thị Riêng -

Ninh Bình: Phát hiện gần 40 bộ hài cốt thai nhi nằm rải rác ở các gốc cây, bờ tường, số lượng còn tăng nhiều thêm

Ninh Bình: Phát hiện gần 40 bộ hài cốt thai nhi nằm rải rác ở các gốc cây, bờ tường, số lượng còn tăng nhiều thêm

Công nghệ

14/11/2021 17:00Hacker lừa đảo, chiếm đoạt tài khoản người dùng Zalo như thế nào?

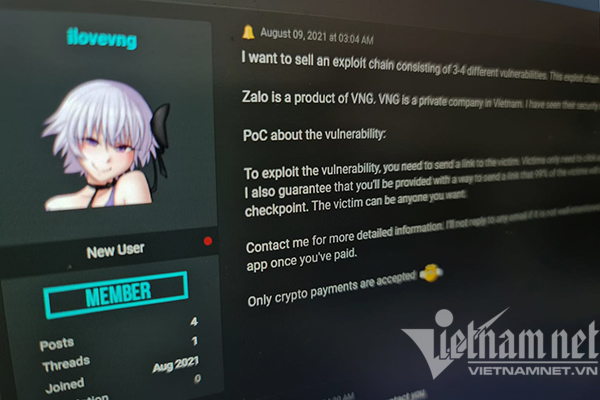

Hồi tháng 8/2021, trên diễn đàn trao đổi dữ liệu Raid***** của giới hacker, một tài khoản mang tên ilovevng đã đăng nội dung chào bán lỗ hổng 0-day (Zero day) giúp chiếm quyền kiểm soát tài khoản Zalo Chat hay Zalo Pay.

Người đăng tải thông tin cho biết, để làm điều này, họ chỉ cần gửi một đường link tới nạn nhân thông qua ứng dụng Zalo. Nếu nạn nhân click vào đường link đó, tài khoản của họ sẽ dễ dàng bị kiểm soát.

"Lỗ hổng này không để lại bất kỳ dấu vết nào, không cảnh báo… Nạn nhân có thể là bất kỳ ai bạn muốn", tin tặc cho biết.

Trong một động thái nhằm vạch trần thủ đoạn của giới tin tặc, mới đây, Công ty Dịch vụ An ninh mạng VinCSS đã cho công bố cách thức mà thủ phạm của vụ việc trên thực hiện.

Theo đó, nhóm Săn mối nguy của VinCSS đã phát hiện một số điểm yếu bảo mật cho phép kẻ xấu có thể hình thành một chuỗi khai thác để chiếm quyền kiểm soát tài khoản Zalo và ZaloPay của người dùng.

Điểm đặc biệt của chuỗi khai thác là kẻ xấu có thể chiếm quyền kiểm soát một tài khoản Zalo bất kỳ bằng cách dẫn dụ nạn nhân nhấp vào một đường link được che đậy tinh vi. Khi truy cập thành công vào tài khoản, ứng dụng Zalo trên điện thoại của nạn nhân sẽ không xuất hiện bất kỳ cảnh báo về phiên đăng nhập mới.

Cụ thể, trong quá trình sử dụng Zalo, VinCSS đã phát hiện tính năng “Đăng nhập qua ứng dụng Zalo” tồn tại lỗ hổng Open Redirection, cho phép thay đổi địa chỉ nhận token từ ứng dụng.

Khi sử dụng ứng dụng Zalo nền tảng web hoặc một số ứng dụng khác trong hệ sinh thái của VNG, người dùng được cung cấp tuỳ chọn “Đăng nhập qua ứng dụng Zalo”. Bằng việc khai thác lỗ hổng Open Redirection trong cơ chế đăng nhập này, kẻ xấu sẽ có được cookies cho phép truy cập vào tài khoản.

Để làm được điều đó, kẻ xấu cần chuyển hướng người dùng sau xác thực tới một trang web thuộc quyền kiểm soát của chúng, từ đó lấy được mã token để đăng nhập tài khoản.

Tuy nhiên, nếu chỉ sử dụng duy nhất lỗ hổng này, kẻ xấu sẽ khó dẫn dụ người dùng truy cập vì đường link trông sẽ rất lạ.

Để thực hiện hiệu quả hơn, kẻ xấu đã khai thác một chuỗi các lỗ hổng, trong đó có lỗ hổng trong tính năng xem trước nội dung liên kết. Điều này giúp chúng có thể ẩn đi đường link phishing, từ đó dẫn dụ người dùng nhấp vào đường link hiển thị nội dung trang đích giống như thật.

Khi người dùng nhấp vào và bị chuyển hướng đến server của kẻ xấu, trang web này sẽ tự động ghi lại token và chuyển hướng người dùng đến trang đích thật sự. Do quá trình chuyển hướng diễn ra rất nhanh, người dùng sẽ không hề biết họ vừa lướt qua trang web giả mạo.

VinCSS cũng phát hiện ra rằng, Zalo đang sử dụng một cơ chế cho phép người dùng đăng nhập lại phiên sử dụng Zalo web với cookie của session đã đăng nhập. Tuy nhiên, cơ chế này vẫn hoạt động với session chưa từng đăng nhập, ẩn đi tin nhắn thông báo đã đăng nhập trên thiết bị mới.

Hai lỗ hổng khác gồm lỗ hổng liên quan đến thời hạn của session và việc đăng nhập vào ZaloPay với token thu được cũng giúp kẻ xấu truy cập và chiếm quyền kiểm soát tài khoản lâu dài, đồng thời đăng nhập đến các ứng dụng khác của Zalo, trong đó có ZaloPay.

Theo VinCSS, khi kết hợp 5 lỗ hổng, có thể hình thành một chuỗi khai thác nhằm vào người dùng Zalo. Đó chính là phương thức, thủ đoạn mà kẻ xấu trong vụ việc hồi tháng 8/2021 đã thực hiện. Rất may mắn khi vấn đề sau đó đã được xử lý một cách nhanh chóng.

Chia sẻ với VietNamNet về câu chuyện này, chuyên gia bảo mật Ngô Minh Hiếu (Hieupc) cho biết, những lỗ hổng trên được gọi là lỗ hổng phía máy khách (client-side vulnerability).

Để lợi dụng những lỗ hổng dạng này, kẻ xấu cần phải thực hiện một vụ tấn công phishing (lừa đảo), để dẫn dụ và thuyết phục nạn nhân click vào đường link của chúng thì mới có thể thành công được.

So với lỗ hổng phía máy khách thì lỗ hổng phía máy chủ (server-side vulnerability) nguy hiểm hơn nhiều. Đây là dạng lỗ hổng không cần tương tác gì nhiều từ phía người dùng. Rất may trong ví dụ trên không tồn tại lỗ hổng phía máy chủ.

Để hạn chế việc trở thành nạn nhân của những vụ việc kiểu như vậy, người dùng cần biết tự bảo vệ mình bằng việc không click vào những đường link lạ. Người dùng nên kiểm chứng bằng cách gọi điện thoại trong khoảng 1-2 phút với người gửi link để xác thực về liên kết này.

Người dùng cũng có thể tập cho mình thói quen truy cập website lạ thông qua Chế độ ẩn danh (Incognito Mode) của trình duyệt. Còn một cách khác là truy cập trang web thông qua website http://browserling.com.

Khi tải về một tệp tin lạ, người dùng nên có thói quen quét virus trước khi mở tệp tin này. Việc quét virus có thể được thực hiện dễ dàng thông qua trang web http://virustotal.com. Đây là một trong những đối tác của dự án Chống lừa đảo (Chongluadao.vn).Theo chuyên gia Ngô Minh Hiếu, không chỉ với các đường link mà với các tệp tin tải về, người dùng cũng cần cảnh giác như vậy.

Đối với những file tài liệu dạng Word, Excel có dấu hiệu khả nghi, người dùng có thể mở chúng bằng công cụ Google Docs.

Bên cạnh đó, một trong những biện pháp tăng cường bảo mật dễ nhất là luôn để mật khẩu có độ khó cao và không chia sẻ nó cho bất kỳ ai, chuyên gia Hieupc khuyến cáo.

Theo Trọng Đạt (VietNamNet)

- Trọng tài World Cup 2026 bị Mỹ trục xuất ngay tại sân bay (17 phút trước)

- Hạ nhiệt xung đột Iran - Israel, Mỹ cam kết tuyên bố chiến thắng sau hai tuần (27 phút trước)

- Apple gây bất ngờ khi hỗ trợ iPhone 11 lên đời iOS 27 (35 phút trước)

- Công an hỗ trợ cụ ông 65 tuổi đoàn tụ gia đình sau 6 ngày đi lạc 150 Km (45 phút trước)

- Tín hiệu tích cực về chấn thương của Neymar trước thềm World Cup 2026 (52 phút trước)

- Thiếu niên 16 tuổi bị công an triệu tập vì bôi nhọ người khác trên TikTok (1 giờ trước)

- Tử vi thứ 3 ngày 9/6/2026 của 12 con giáp: Dần vất vả, Tuất tiền tài tăng mạnh (1 giờ trước)

- Thái Lan thắng kịch tính, mở ra cơ hội vào bán kết cho U19 Việt Nam (08/06/26 23:04)

- Hot girl Hạt Mít xác nhận ly hôn đúng kỷ niệm 10 năm ngày cưới (08/06/26 22:50)

- TikToker “Ngọc sùi” khai gì về vụ cưỡng đoạt 6,8 tỷ đồng của chủ khách sạn? (08/06/26 22:36)

Bài đọc nhiều