-

Clip xe chở hàng cồng kềnh gây tai nạn liên hoàn trên đường Nguyễn Trãi, Hà Nội: 1 người bất tỉnh

Clip xe chở hàng cồng kềnh gây tai nạn liên hoàn trên đường Nguyễn Trãi, Hà Nội: 1 người bất tỉnh -

Góc khuất sau những "hợp đồng kỳ nghỉ": Khi người già trở thành đích ngắm của sự vô cảm

Góc khuất sau những "hợp đồng kỳ nghỉ": Khi người già trở thành đích ngắm của sự vô cảm -

Đề thi tốt nghiệp THPT 2026 có gì đáng chú ý? Bộ GD-ĐT hé lộ định hướng ra đề

Đề thi tốt nghiệp THPT 2026 có gì đáng chú ý? Bộ GD-ĐT hé lộ định hướng ra đề -

Vụ bé gái ngã từ cầu trượt ở Hà Nội: Đã xác định được gia đình bé trai liên quan, diễn biến mới được cập nhật

Vụ bé gái ngã từ cầu trượt ở Hà Nội: Đã xác định được gia đình bé trai liên quan, diễn biến mới được cập nhật -

Thảm kịch phóng hỏa tiệm văn phòng phẩm ở Vĩnh Long: Cha tử vong, nghi vấn còn nạn nhân mắc kẹt trong đống đổ nát

Thảm kịch phóng hỏa tiệm văn phòng phẩm ở Vĩnh Long: Cha tử vong, nghi vấn còn nạn nhân mắc kẹt trong đống đổ nát -

Hiện tượng hiếm sau 12 năm: Không khí lạnh tràn về giữa tháng 6, El Nino quay lại và những kịch bản khó lường

Hiện tượng hiếm sau 12 năm: Không khí lạnh tràn về giữa tháng 6, El Nino quay lại và những kịch bản khó lường -

Học phí lên tới 88 triệu đồng/năm, chương trình nào tại Đại học Ngoại thương đang gây chú ý?

Học phí lên tới 88 triệu đồng/năm, chương trình nào tại Đại học Ngoại thương đang gây chú ý? -

Phát hiện hầm đất chứa hài cốt liệt sĩ và nhiều di vật đặc biệt gần sông Thạch Hãn, Quảng Trị

Phát hiện hầm đất chứa hài cốt liệt sĩ và nhiều di vật đặc biệt gần sông Thạch Hãn, Quảng Trị -

Phó giám đốc bệnh viện quỳ giữa đường ép tim, giành giật sự sống cho người bị nạn

Phó giám đốc bệnh viện quỳ giữa đường ép tim, giành giật sự sống cho người bị nạn -

Thu nhập 60 triệu đồng mỗi tháng vẫn chưa dám cưới: Vì sao nhiều người trẻ ngại kết hôn?

Thu nhập 60 triệu đồng mỗi tháng vẫn chưa dám cưới: Vì sao nhiều người trẻ ngại kết hôn?

Công nghệ

16/09/2024 16:541,3 triệu Android TV box tại 197 quốc gia bị cài cửa hậu

Doctor Web cho biết, hacker đã sử dụng mã độc Android.Vo1d để cài đặt cửa hậu trên các TV box, cho phép chúng chiếm quyền kiểm soát thiết bị hoàn toàn rồi tải và cài các ứng dụng độc hại khác về sau. Các TV box này chạy hệ điều hành Android đã lỗi thời.

Điều quan trọng là Vo1d không nhằm vào các thiết bị đang chạy Android TV mà các đầu thu phát tín hiệu chạy phiên bản Android cũ dựa trên dự án nguồn mở Android Open Source Project. Android TV chỉ được cấp cho những nhà sản xuất thiết bị có giấy phép.

Các chuyên gia của Doctor Web vẫn chưa xác định được cách thức hacker cài đặt cửa hậu trên TV box. Họ suy đoán có thể chúng dùng phần mềm độc hại trung gian, khai thác lỗ hổng của hệ điều hành để đạt đặc quyền, hoặc dùng các firmware không chính thức có quyền truy cập cao nhất (root).

Một nguyên nhân khác có thể là vì thiết bị chạy hệ điều hành lỗi thời, dễ bị tổn thương trước các lỗ hổng có thể khai thác từ xa. Chẳng hạn, các phiên bản 7.1, 10.1 và 12.1 được phát hành từ năm 2016, 2019 và 2022. Không hiếm trường hợp các nhà sản xuất bình dân cài hệ điều hành cũ trong TV box nhưng ngụy trang là model hiện đại để thu hút khách hàng.

Ngoài ra, bất kỳ nhà sản xuất nào cũng có thể thay đổi các phiên bản nguồn mở, tạo điều kiện cho thiết bị bị nhiễm mã độc trong chuỗi cung ứng nguồn và đã bị xâm phạm trước khi đến tay khách hàng.

Đại diện Google khẳng định các thiết bị bị phát hiện cài cửa hậu đều không được chứng nhận Play Protect. Do đó, Google không có hồ sơ bảo mật và kết quả kiểm tra tương thích.

Các thiết bị Android được chứng nhận Play Protect trải qua các bài kiểm tra sâu rộng nhằm bảo đảm chất lượng và an toàn người dùng.

Doctor Web cho biết có một tá biến thể Vo1d sử dụng các mã khác nhau và cấy mã độc trong các khu vực lưu trữ khác nhau, song đều có chung kết quả là kết nối thiết bị với máy chủ C&C của tin tặc, cài đặt linh kiện để sau này cài thêm mã độc khi có lệnh.

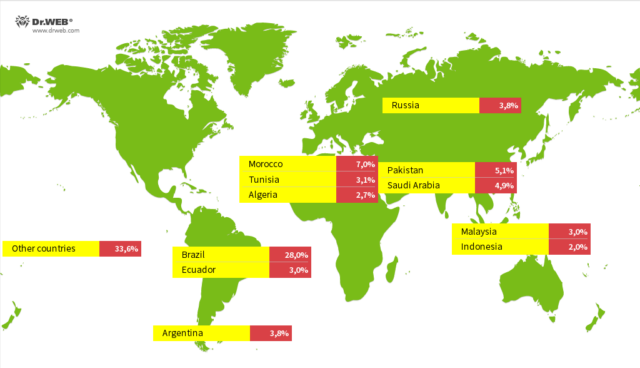

Các ca nhiễm trải rộng trên toàn cầu nhưng nhiều nhất tập trung ở Brazil, Morocco, Pakistan, Ả-rập Xê-út, Nga, Argentina, Ecuador, Tunisia, Malaysia, Algeria và Indonesia.

Theo Du Lam (VietNamNet)

- Nghệ sĩ Mai Trần nhập viện cấp cứu do nhồi máu não (13:37)

- Bé gái 13 tuổi chăm mẹ bại liệt suốt 7 năm được vinh danh (2 giờ trước)

- Giá vàng SJC lao dốc, giảm đến 4,4 triệu đồng/lượng trong sáng nay (2 giờ trước)

- Động thái lạ của Nam Cường và mối liên hệ kéo dài hơn một thập kỷ với Miu Lê (2 giờ trước)

- 4 trạm dừng nghỉ cao tốc Bắc - Nam chậm tiến độ, cơ quan quản lý tính phương án xử lý nhà đầu tư (2 giờ trước)

- Clip xe chở hàng cồng kềnh gây tai nạn liên hoàn trên đường Nguyễn Trãi, Hà Nội: 1 người bất tỉnh (2 giờ trước)

- Quốc hội Mỹ duyệt chi 70 tỷ USD, tạo đòn bẩy cho chiến dịch siết nhập cư của ông Trump (2 giờ trước)

- Góc khuất sau những "hợp đồng kỳ nghỉ": Khi người già trở thành đích ngắm của sự vô cảm (2 giờ trước)

- Bỏ 20 triệu đồng vào ô tô tổ công tác, hai người đàn ông bị khởi tố vì đưa hối lộ (2 giờ trước)

- Phim Tây Du Ký bản Thái Lan gây thất vọng lớn, chỉ bán được 30 vé một ngày tại rạp Việt (2 giờ trước)

Bài đọc nhiều